Günümüzde siber saldırıların çoğu “çok sofistike” tekniklerden kaynaklanmaz. Açık portlar, zayıf parolalar, yapılmamış güncellemeler ve hatalı yetkilendirmeler gibi temel hatalar saldırganlara fırsat verir.

İyi haber şu: Doğru bir temel yapı kurarsanız saldırı yüzeyini daraltırsınız. Böylece riskleri daha iyi kontrol edersiniz. Üstelik bunu yaparken yüksek performans hedefinizden de ödün vermek zorunda kalmazsınız.

Bu rehber özellikle KOBİ’ler, ajanslar, pazarlama yöneticileri ve e ticaret yapan markalar için hazırlandı. Yazının sonunda, ilk adımı netleştirmiş ve sunucu yönetimini güvenli bir düzene oturtmuş olacaksınız.

Linux Sunucu Güvenliği Neden İş Kritik Bir Konu?

Bir web sitesi yayında olduğu sürece, internete açık her servis “denenebilir” durumdadır. Bu durum sadece büyük şirketleri değil, küçük işletmeleri de etkiler. Çünkü otomatik taramalar “kimin büyük olduğuna” bakmaz; açık bulursa dener.

Sizin için pratik riskler:

- Gelir kaybı: e ticaret sitelerinde birkaç saatlik kesinti bile siparişleri doğrudan etkiler.

- Veri sızıntısı: müşteri verileri ve panel girişleri ele geçirilebilir.

- SEO ve itibar kaybı: web siteleriniz spam yaymaya başlarsa, arama motoru ve kullanıcı güveni zedelenir.

- Operasyonel yük: olay sonrası temizleme ve geri dönüş, planlı bakımın kat kat maliyetlisidir.

Burada kritik nokta, güvenliği sonradan eklenen bir özellik gibi görmemektir. Linux işletim sistemini kurduğunuz ilk günden itibaren, doğru yapılandırma disipliniyle ilerlemek gerekir.

“Yüksek performans” ile güvenlik aynı anda mümkün mü?

Evet. Güvenlik doğru tasarlandığında CPU ve RAM tüketimi kontrol altında kalır. Çünkü saldırı trafiği, logların aşırı büyümesi, gereksiz servisler ve kontrolsüz süreçler performansı doğrudan etkiler.

Yani güvenlik, çoğu zaman yüksek performans hedefini destekler. İkisi birlikte ilerler.

KOBİ veya ajans tarafında en hızlı kazanım, SSH erişimini güçlendirmektir. Ayrıca firewall’ı “default deny” yaklaşımıyla kurmanız gerekir. Ayrıca güvenlik yamalarını otomatik olarak yükleyecek şekilde ayarlamanız gerekir. Bu üç adım, saldırıların önemli bir kısmını daha en başta eleyebilir.

Ubuntu ve CentOS Güvenlik Yaklaşımı Kısa Karşılaştırma

Ubuntu ve CentOS, benzer güvenlik prensipleri ile yönetilir; ancak bazı araçlar ve varsayılan davranışlar farklıdır.

- Paket yönetimi ve güncelleme: Ubuntu tarafında APT; CentOS/RHEL ekosisteminde DNF/YUM yaklaşımı öne çıkar.

- MAC katmanı: Ubuntu genellikle AppArmor ile gelir; CentOS tarafında (RHEL kökenli ekosistemde) SELinux daha yaygındır.

- Sürüm stratejisi: Resmi kaynaklara göre CentOS Linux 7’nin destek süresi sona ermiştir. Destek sonu (EOL) tarihi 30 Haziran 2024 olarak açıklanmıştır. Üretimde CentOS kullanıyorsanız, sürüm stratejinizi gözden geçirmek de bir güvenlik adımıdır.

Bu karşılaştırmayı daha geniş perspektifle okumak isterseniz: Sunucu İçin Ubuntu vs CentOS: Hangisini Seçmeli?

Destek süresi bitmiş bir dağıtımda güvenlik yamaları durur. “Sunucu çalışıyor” olması yeterli değildir. CentOS tarafında EOL durumunu kontrol edip, göç planınızı (CentOS Stream veya RHEL uyumlu alternatifler) netleştirin.

1) Sistemi Güncel Tutun, Yamaları Otomatik Yükleyin

Güncelleme yönetimi, linux sunucu güvenliğinin bel kemiğidir. Çünkü en yaygın saldırıların önemli bölümü, bilinen açıkların yamalanmamış olmasına dayanır.

Ubuntu: unattended-upgrades ile otomatik güvenlik güncellemeleri

Ubuntu Server’da güvenlik güncellemeleri otomatik uygulanabilir. Bu yaklaşım, özellikle küçük ekiplerin “yama gecikmesi” riskini azaltır. Ubuntu kaynaklarına göre unattended-upgrades paketi varsayılan olarak yüklü gelir. Bu paket, güvenlik yamalarını otomatik olarak yükleyebilir.

Pratik yaklaşım:

- Güvenlik yamalarını düzenli olarak yükleyin. Bu süreci otomatik hale getirin.

- Kritik uygulama paketleri için (özellikle yoğun trafik alan web sitesi ortamlarında) bakım penceresi belirleyin.

- Güncelleme loglarını düzenli kontrol edin.

CentOS/RHEL ekosistemi: otomatik güncelleme yaklaşımı

CentOS/RHEL çizgisinde otomatik güncelleme için DNF tarafında “automatic” bileşenleri ve zamanlayıcılar kullanılabilir. Bu araçların sistemd timer/cron gibi mekanizmalarla düzenli çalıştırılmaya uygun olduğu dokümantasyonda açıklanır.

Üretim ortamında çekirdek (kernel) güncellemeleri yeniden başlatma gerektirebilir. Bakım penceresi planlamadan “her şeyi otomatik güncelle” yaklaşımı risk doğurabilir. En azından kritik saatler dışında reboot politikanızı tanımlayın.

2) SSH Erişimini Sertleştirin

SSH, çoğu linux sunucu kurulumunda “en kritik kapı”dır. Bu kapıyı sağlamlaştırmak, brute force denemelerini ve yetkisiz erişimleri ciddi ölçüde azaltır.

Minimum standartlar:

- Root ile doğrudan girişi kapatın veya kısıtlayın.

- Parola yerine anahtar tabanlı kimlik doğrulama kullanın.

- Gerekirse IP bazlı erişim kısıtı uygulayın.

- MFA veya VPN/Bastion (sıçrama sunucu) yaklaşımını değerlendirin.

Root erişimi ve parola politikası

Özellikle PermitRootLogin davranışını kontrol etmek ve root erişimini sınırlamak iyi bir başlangıçtır. SSH konfigürasyonu tarafında, root için parola girişini kapatıp anahtar tabanlı erişimi sürdürmek gibi seçenekler önerilir.

SSH ayarlarını değiştirmeden önce mutlaka ikinci bir oturum açık kalsın. Hatalı bir ayar, sunucuya erişimi kapatabilir.

Ajans ve kurumsal senaryo: Bastion / VPN

Birden fazla kişinin eriştiği web hosting veya müşteri sunucularında doğrudan SSH erişimi risklidir. Bunun yerine VPN üzerinden erişim ya da bastion sunucu kullanımı daha güvenli bir model olarak tercih edilir.

3) Firewall’ı Etkinleştirin ve Sadece Gerekli Portları Açın

Firewall, “hangi trafik sunucuya girebilir?” sorusunun temel cevabıdır. İdeal yaklaşım: varsayılan olarak kapalı (deny), ihtiyaç kadar açık (allow).

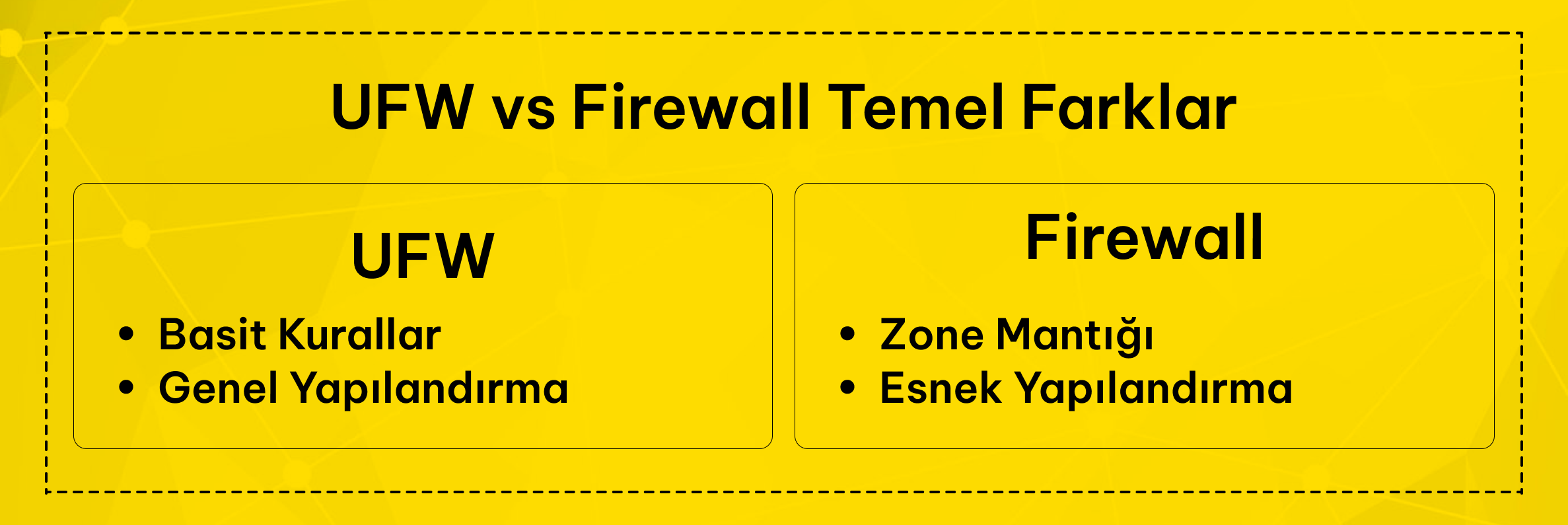

Ubuntu: UFW ile pratik yönetim

Ubuntu tarafında ufw, iptables/netfilter altyapısını daha kolay yönetmek için tercih edilen araçlardan biridir. Ubuntu Server kaynaklarına göre UFW, “Uncomplicated Firewall” olarak varsayılan firewall aracıdır. Sistemle birlikte hazır gelir. Enable, allow ve deny gibi komutlarla kolayca yönetilebilir.

CentOS: firewalld ve zone yaklaşımı

CentOS/RHEL tarafında firewalld, “zone” mantığıyla dinamik bir güvenlik modeli sunar. Firewalld dokümantasyonu, “runtime” ve “permanent” yapılandırma ayrımını özellikle vurgular; kalıcı kural için “permanent” yaklaşımı gerekir.

4) Brute Force’a Karşı Fail2ban ve Rate Limit Kullanın

Brute force denemeleri özellikle SSH ve kontrol paneli girişlerinde çok yaygındır. Fail2ban, belirli sayıda hatalı denemeden sonra IP’yi otomatik olarak engelleyerek bu riski azaltır.

Temel parametreler:

- findtime: Denemelerin sayıldığı zaman aralığı

- maxretry: Tetikleme için maksimum hata

- bantime: Ban süresi

Bu ayarların nasıl çalıştığı ve jail.local dosyasında nasıl değiştirildiği pek çok barındırma kaynağında örneklerle yer alır.

SSH için pratik yapılandırma yaklaşımı

Önce SSH jail’ini etkinleştirip, log kaynağının doğru olduğundan emin olun. Ardından bantime/findtime/maxretry değerlerini şirketinizin risk iştahına göre ayarlayın.

Fail2ban kurulumunda ilk iş, kendi ofis IP’nizi “ignoreip” ile whitelist etmektir. Böylece yanlış yapılandırmada kendinizi kilitleme riskini azaltırsınız.

5) En Az Yetki İlkesi Uygulayın

Bir saldırgan sisteme girdiğinde, asıl zararı “yetkileri” belirler. Bu yüzden her kullanıcıya ve her servise sadece ihtiyaç duyduğu yetkiyi vermek gerekir.

Pratik adımlar:

- Her personele ayrı kullanıcı açın; ortak kullanıcıdan kaçının.

- Sudo yetkisini minimumda tutun.

- Uygulama servislerini (web server, database) ayrı servis kullanıcıları ile çalıştırın.

- Kontrol paneli kullanıyorsanız (ör. cPanel/Plesk benzeri), rol bazlı yetkilendirmeyi zorunlu hale getirin.

Bu yaklaşım, işlemlerin takip edilmesini kolaylaştırır. Ayrıca hatalı bir adımın etkisini sınırlar.

6) AppArmor (Ubuntu) / SELinux (CentOS) Devrede Olsun

Linux işletim dünyasında MAC (Mandatory Access Control) katmanı, “uygulama neye erişebilir?” sorusunu çok daha sıkı biçimde yanıtlar.

Ubuntu: AppArmor ile profil bazlı koruma

Ubuntu’nun resmi kaynaklarına göre AppArmor, sistemle birlikte varsayılan olarak kurulu gelir. Durumunu ise "aa-status" komutuyla kontrol edebilirsiniz.

CentOS/RHEL: SELinux ile politika bazlı koruma

SELinux, enforcing/permissive/disabled gibi modlarla çalışır. Red Hat’in resmi kaynaklarına göre enforcing modu varsayılan ve önerilen çalışma modudur. Permissive modu ise daha çok hata ayıklama ve politika geliştirme süreçlerinde kullanılır.

SELinux veya AppArmor kapatmak kısa vadede “sorunu çözdü” hissi verir; uzun vadede ciddi risk doğurur. Doğru yaklaşım, kuralı/profili düzeltmektir.

7) Servisleri ve Açık Yüzeyi Azaltın

Her açık servis bir saldırı yüzeyi demektir. Bu nedenle minimal kurulum yaklaşımı, linux sunucu güvenliğinin en etkili adımlarındandır.

Kontrol listesi:

- Kullanmadığınız servisleri kapatın (ve mümkünse kaldırın).

- Gereksiz portları kapalı tutun.

- Sadece ihtiyacınız olan bileşenleri kurun.

Örneğin yalnızca web sitesi barındıran bir sunucuda, FTP gibi eski protokoller yerine daha güvenli alternatifler tercih edin. Aynı şey “örnek amaçlı” kurulan ama üretimde unutulan servisler için de geçerlidir.

8) Log, Denetim ve Alarm Mekanizması Kurun

Güvenlik “sadece engellemek” değildir. Aynı zamanda “görmek ve erken fark etmek”tir. Log izleme, saldırıların çoğunu büyümeden yakalamanızı sağlar.

Minimum log stratejisi

- SSH giriş denemeleri

- Web sunucusu hataları (Nginx/Apache)

- Firewall logları

- Disk doluluk ve servis down uyarıları

auditd ile denetim yaklaşımı

auditd, Linux Audit sisteminin kullanıcı alanı bileşenidir ve denetim kayıtlarını diske yazar. Logları incelemek için "ausearch" ve "aureport", kuralları yönetmek için ise "auditctl" araçlarıyla birlikte çalışır.

Ubuntu/CentOS hızlı kontrol:

- Güncelleme: Son güvenlik yamaları uygulanmış mı?

- SSH: Root girişi kısıtlı mı, anahtar ile giriş var mı?

- Firewall: Sadece 22/80/443 gibi gerekli portlar açık mı?

- MAC: Ubuntu’da AppArmor, CentOS’ta SELinux etkin mi?

- Loglar: SSH, web ve firewall logları izleniyor mu?

- Yedek: Son yedek alındı mı ve geri dönüş testi yapıldı mı?

9) Yedekleme + Geri Dönüş Testi Yapmadan “Güvende” Sayılmazsınız

Birçok işletme yedek alıyor; ama geri dönüş testini yapmıyor. Saldırı sonrasında asıl belirleyici olan iki metrik vardır. RTO, sistemin tekrar çalışır hale gelmesi için gereken süreyi ifade eder. RPO ise kabul edilebilir veri kaybı miktarını gösterir.

3-2-1 yaklaşımı ile sade yedek stratejisi

3-2-1 yaklaşımı özetle: 3 kopya, 2 farklı medya, 1 offsite kopya mantığıdır. Bu yaklaşım, veri koruma ve felaket kurtarma metodolojisi olarak yaygın biçimde anlatılır.

e ticaret ve ödeme altyapılarında; veritabanı, sipariş kayıtları, içerik ve konfigürasyon dosyaları ayrı ayrı düşünülmelidir.

Makdos tarafında yedek planınızı servis seviyesinde kurgulamak için: Yedekleme Hizmeti

Yedekler, fidye yazılımı için de hedef olabilir. Yedeğinizi sadece “almak” değil; erişim yetkilerini kısıtlamak ve mümkünse değiştirilemez (immutable) kopya mantığına yaklaşmak da önemlidir.

10) DDoS ve Ağ Güvenliği Katmanını Planlayın

DDoS (Distributed Denial of Service), özellikle web sitesi ve API trafiği olan sistemlerde “hizmet kesintisi” doğurabilir. Bu tehdit sadece büyük markaların sorunu değildir; KOBİ’ler de hedef olur.

Temel yaklaşım:

- Ağ seviyesinde koruma (L3/L4)

- Uygulama seviyesinde koruma (L7: rate limit, WAF)

- Trafik anomali izleme

- Sağlam bir kapasite planı (cpu ram ve bant genişliği)

Makdos hizmetleriyle ilgili daha fazla bilgi için:

Makdos ile Güvenli Linux Sunucu Yönetimi Daha Kolay

Güvenlik adımları doğru planlandığında uygulanabilir; ancak asıl fark, bunun sürdürülebilir bir operasyon haline gelmesidir. Makdos, linux sunucu altyapınızı kurarken veya büyütürken güvenlik ve performansı birlikte düşünmenize yardımcı olur.

- Makdos, 8 yıl önce kurulmuş ve 25 kişilik profesyonel ekip ile hizmet verir.

- Altyapı, 3 farklı veri merkezinde konumlanmıştır. Her birinde 20 Gbps uplink bağlantı bulunur ve toplamda yaklaşık 35 kabin ile operasyon yürütülür.

- Tüm altyapı Makdos’un %100 yerli yazılımı olan kendi CRM sistemi ile yönetilir.

- Türkiye’de mobil uygulama üzerinden hizmet veren ilk hosting firması olarak, operasyonu daha erişilebilir hale getirir.

İster sanal sunucu, ister bulut sunucu, ister fiziksel sunucu tercih edin, hedef değişmez. Amaç; güvenli, ölçeklenebilir ve kontrol edilebilir bir altyapı kurmaktır. Özellikle web hosting projelerinde, uygun fiyat beklentisini karşılarken güvenlikten ödün vermemek uzun vadede daha az maliyet demektir.

Önerilen hizmet sayfaları:

Sonuç

Bu yazıda, Ubuntu ve CentOS üzerinde linux sunucu güvenliğini güçlendirmek için 10 temel adımı ele aldık. Güncelleme yönetimi ve SSH sertleştirmeden başladık. Firewall ve fail2ban ayarlarını ele aldık. En az yetki prensibini de detaylı şekilde açıkladık.

Ayrıca AppArmor/SELinux, saldırı riskini azaltma, log takibi, yedekleme ve DDoS planını detaylıca anlattık.

Sıradaki adım, bu maddeleri “tek seferlik bir check” değil, sürdürülebilir bir operasyon rutini haline getirmek. Mevcut web siteleriniz için daha güvenli bir yapı kurmak istiyorsanız doğru altyapı kritik öneme sahiptir. Daha yönetilebilir ve ölçeklenebilir bir linux sunucu altyapısı kurmak için Makdos’un çözümlerine göz atabilirsiniz.

İhtiyacınıza uygun sanal/bulut sunucunuzu hızlıca seçin, güvenlik temelleriyle yayına alın.