Web sitelerine yönelik tehditler artık sadece hacklenmekten ibaret değil. Aşırı trafik yükü ve bot saldırıları, web sitenizi kısa sürede zorlayabilir. Bu durum hem gelir kaybına yol açar hem de markanıza zarar verir.

Üstelik bulut altyapıya geçmek tek başına güvenliği otomatik olarak sağlamaz. Güvenliği doğru planlamak ve doğru katmanlarla yönetmek gerekir.

Bu yazının sonunda şunları net şekilde öğreneceksiniz:

- Firewall nedir ve nasıl çalışır?

- DDoS nedir, bir ddos saldırısı neleri kilitler?

- Firewall + DDoS koruması birlikte nasıl kurgulanır?

- KOBİ ve e-ticaret için uygulanabilir bir kontrol listesi

- Makdos ile bu süreci daha hızlı ve güvenli şekilde ilerletin.

Bulut Sunucu Güvenliği Neden “Varsayılan” Olamaz?

Bulut sunucu kullanımı, ölçeklenebilirlik ve maliyet avantajı sunar. Ancak güvenlik açısından “kurulum bitti, güvenlik tamam” yaklaşımı risklidir. Çünkü saldırganlar, erişimi açık bırakılmış servisleri, zayıf parolaları veya güncel olmayan yazılımları otomatik araçlarla sürekli tarar. Burada temel risk şudur: Sunucunuz internete açıksa, bir şekilde hedef haline gelirsiniz.

Özellikle e-ticaret firmalarında güvenlik konusu, doğrudan satışa ve müşteri deneyimine bağlıdır. Sepet sayfası yavaşladığında dönüşüm düşer; ödeme adımı durduğunda gelir kesilir. Ajanslar içinse daha kritik bir nokta vardır: Birden fazla müşterinin projeleri aynı anda etkilenebilir.

Bu yüzden güvenlik, bulut sunucu kullanımında “ekstra” değil, mimarinin temel parçasıdır. Doğru tasarım; ağ seviyesinde erişim kısıtları, uygulama seviyesinde filtreleme ve sunucu seviyesinde sertleştirme ile başlar.

Firewall Nedir? KOBİ ve E-Ticaret İçin Neden Kritik?

Firewall, en basit tanımıyla güvenlik duvarı anlamına gelir ve ağa giren/çıkan trafiği belirli kurallara göre filtreler. KOBİ’ler için firewall, saldırı olduktan sonra müdahale etmek yerine saldırıyı başlamadan durdurmayı sağlar.

Yanlış ayarlanmış bir firewall, saldırganın önünü açar.

- Gereksiz portlar açık kalır.

- Yönetim paneline herkes erişebilir.

- Tek bir ip adresinden gelen deneme trafiği sınırlandırılmaz.

- Uygulama katmanı (ör. web) saldırıları gözden kaçar.

Firewall Türleri: Ağ mı, Sunucu mu, Uygulama mı?

Bulut mimarilerde firewall genelde üç katmanda ele alınır:

- Ağ/Perimetre Firewall: Veri merkezi girişinde, trafiği toplu kontrol eden katman.

- Sunucu (Host) Firewall: Sunucu üzerinde çalışan (Linux/Windows) yerel kontrol katmanı.

- WAF (Web Application Firewall): Uygulama katmanında (HTTP/HTTPS) çalışan, özellikle web sitelerini hedef alan saldırıları filtreleyen katman.

KOBİ’ler için ideal yaklaşım “tek firewall yeter” değil; ihtiyaç ve risk durumuna göre katmanlı kurgudur. Ağ firewall’ı bağlantıları port seviyesinde kontrol eder. WAF ise web uygulamasına gelen zararlı HTTP isteklerini daha etkili şekilde engeller.

IP ve Port Yönetimi: Basit Bir Kural, Büyük Bir Fark

Saldırganların ilk yaptığı şeylerden biri, açık servisleri bulmak ve denemektir. Bu yüzden “gereksiz hiçbir servis internete açık olmasın” prensibi kritik.

Pratik örnekler:

- Yönetim için SSH (22) veya RDP (3389) portlarını herkese açmak yerine sadece kurumsal ofis IP’nize açın.

- Yönetim paneli erişimini belirli bir ip adresi ile sınırlandırın.

- Belirli bir ip adresinden gelen başarısız denemeleri otomatik bloklayın.

Burada hedef, saldırganın otomatik tarama araçlarını daha ilk adımda durdurmaktır.

Firewall Kuralları Nasıl Çalışır?

Firewall kuralları, trafik “içeri girerken” veya “dışarı çıkarken” bir filtreleme mantığı uygular. Temel olarak:

- Kaynak IP

- Hedef IP

- Port/protokol

- Bağlantı durumu (stateful/stateless) gibi bilgileri değerlendirir.

Örneğin:

- “Sadece ofis IP’lerinden SSH’a izin ver”

- “Web trafiği yalnızca 80/443 portlarından gelsin”

- “Belirli ülkelerden gelen şüpheli trafiği kısıtla”

Bu basit görünen kurgu, özellikle brute-force denemeleri ve otomatik taramalar için ciddi bir bariyer sağlar.

DDoS Nedir ve DDoS Saldırısı İşinizi Nasıl Durdurur?

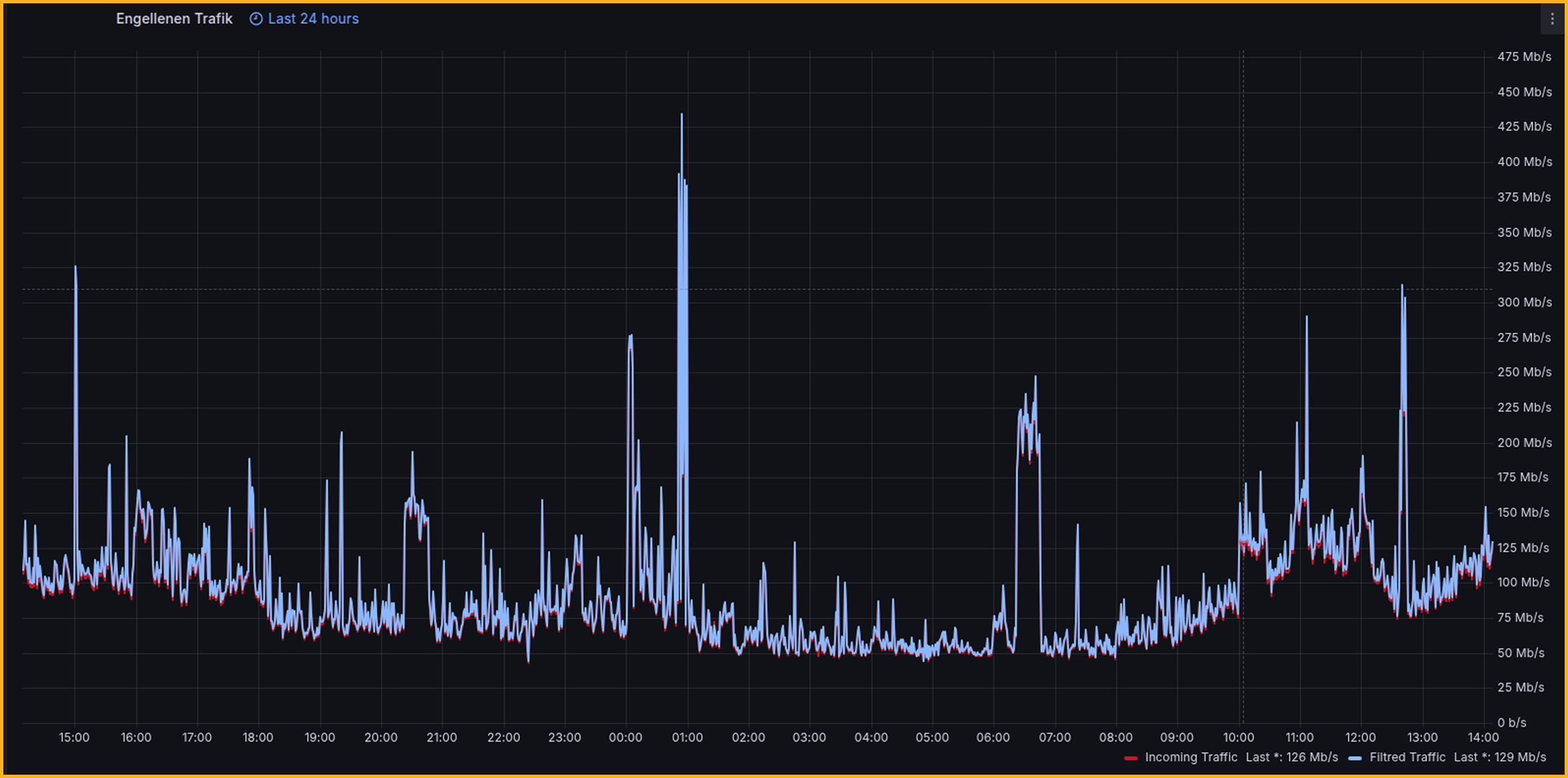

DDoS, “Distributed Denial of Service” kısaltmasıdır ve hizmet engelleme saldırısı anlamına gelir. Bu saldırıda, çok sayıda farklı kaynaktan hedefe yoğun trafik gönderilir. Amaç, sistemi çalışamaz hale getirmektir.

Bir ddos saldırısı, sadece siteyi “yavaşlatmak” değildir. Şu kaynakları tüketebilir:

- Bant genişliği (internet hattınız dolar)

- Ağ kaynakları (router/firewall tablosu şişer)

- Sunucu kaynaklarını (CPU/RAM/bağlantı sayısı limitleri zorlanır)

- Uygulama katmanı thread/worker limitleri (özellikle ödeme, sepet, arama gibi modüller)

Bu yüzden DDoS, hem teknik hem ticari bir problemdir.

DDoS Saldırısının Türleri: L3/L4 ve L7 Farkı

Ddos saldırısının etkisi, saldırının hedeflediği katmana göre değişir:

- L3/L4 (Volumetric/Protocol) Saldırıları:

Çok yüksek paket/bağlantı sayılarıyla ağ ve bağlantı katmanını hedefler. Hedef; bant genişliği tüketimi ve bağlantı tablolarını doldurmaktır.

- L7 (Application) Saldırıları:

Bu saldırılar normal kullanıcı gibi görünür. Ancak arama, filtreleme veya giriş denemeleri gibi sistemi yoran işlemleri sürekli tekrarlar. Bu tür saldırılarda “trafik var ama gerçek müşteri yok” durumu sık görülür.

E-ticaret için en zorlayıcı senaryo genelde L7’dir; çünkü saldırı trafiği “meşru” gibi görünebilir.

E-Ticarette DDoS Etkisi: Hız, Güven ve Gelir Kaybı

DDoS yalnızca erişimi kesmez; kullanıcı güvenini de zedeler:

- Site açılmıyorsa müşteri rakibe gider.

- Ödeme sayfasında hata alan kullanıcı tekrar denemeyebilir.

- Reklam bütçesi boşa akar (tıklama var, satış yok).

- Marka algısı zarar görür.

Bu nedenle DDoS koruması, yalnızca IT ekibinin konusu değil; pazarlama ve satış ekiplerinin de “iş sürekliliği” gündemidir.

Firewall + DDoS: Tek Başına Yetmez, Birlikte Güçlenir

Firewall ve DDoS koruması sık karıştırılır. Firewall, hangi trafiğe izin verileceğini ve hangisinin durdurulacağını belirler. DDoS koruması ise aşırı trafiği filtreler.

- Firewall, istenmeyen portları kapatır, erişimi kısıtlar, kuralları uygular.

- DDoS koruması, saldırı hacmini karşılar, trafiği temizler, servis sürekliliğini sağlar.

- WAF ise HTTP/HTTPS seviyesinde kötü niyetli istekleri ayrıştırır.

Bu üç çözüm birlikte kullanıldığında sistem daha stabil çalışır. Ayrıca hatalı engellemeler azalır ve gerçek kullanıcılar sorunsuz şekilde siteye erişir.

Bulut Sunucuda Güvenlik Mimarisi: Katman Katman Yaklaşım

Aşağıdaki katmanlar, KOBİ ve e-ticaret için “uygulanabilir” bir minimum güvenlik standardı oluşturur.

Ağ Katmanı: Erişimi Daraltın, Trafiği Akıllandırın

Ağ tarafında hedef; internetten gelen trafiği “dar bir kapıdan” geçirmek ve gereksiz yüzeyi azaltmaktır.

- Sadece gerekli portları açın (80/443 gibi).

- Yönetim erişimini IP kısıtlayın (ip adresi bazlı).

- Rate limiting ve bağlantı limitleri uygulayın.

- Trafikteki olağandışı artışları izleyin (örneğin ani istek yükselişleri).

Uygulama Katmanı: Web Trafiğini (HTTP/HTTPS) Doğru Filtreleyin

Web tarafında saldırılar çoğunlukla uygulama katmanına gelir.

- Bot trafiği ayrıştırma

- Şüpheli istek imzaları (SQLi, XSS) filtreleme

- Login sayfasında deneme limiti

- Ürün arama/filtreleme endpoint’lerinde istek sınırlandırma

Ajanslar için kritik bir nokta var. Aynı sunucuda birden fazla müşteri projesi bulunuyorsa, bir projeye gelen saldırı diğerlerini de etkileyebilir. Uygulama seviyesinde sınırlandırma ve izolasyon bu noktada kritik hale gelir.

Sunucu Katmanı: İşletim Sistemi Sertleştirme ve Güncellik

Bir saldırı her zaman ağdan gelmez; bazen zafiyetli bir uygulama veya kötü yapılandırma üzerinden içeri girer. Bu nedenle işletim sistemi güvenliği temel şarttır.

- Güncellemeler ve yamalar düzenli uygulanmalı (Linux/Windows fark etmez).

- Gereksiz servisler kapatılmalı.

- SSH/RDP güvenliği artırılmalı (anahtar bazlı erişim, MFA, fail2ban vb.).

- Antimalware taramaları planlanmalı; özellikle kötü amaçlı yazılımların sistemde kalıcı hale gelmesi engellenmeli.

- Farklı işletim sistemleri ve uygulamalar aynı güvenlik standardına çekilmeli; çünkü bir zayıf halka tüm zinciri kırar.

Bu bölümde özellikle şunu vurgulamak gerekir: Tek bir yanlış ayar, tüm güvenlik yaklaşımınızı boşa çıkarabilir. Panel parolası zayıfsa veya yönetim portu herkese açıksa, firewall ve DDoS koruması tek başına yeterli olmaz.

Loglama ve İzleme: Erken Uyarı Mekanizması Kurun

Güvenlikte “fark etmek” en az “engellemek” kadar önemlidir.

- Firewall loglarında yer alan tekrar eden denemeler takip edilmeli.

- Şüpheli IP listeleri düzenli güncellenmeli.

- Uygulama loglarında anormal pattern’ler (çok sayıda 404, login denemesi, anormal istek dizileri) analiz edilmeli.

Buradaki amaç, “Saldırı oldu mu?” sorusuna günler sonra değil, dakikalar içinde yanıt verebilmektir.

Minimum güvenlik için sahip olmanız gereken 7 adım:

- Gereksiz portları kapatın,

- Yönetimi IP ile sınırlandırın,

- WAF ile web trafiğini filtreleyin,

- DDoS korumasını aktif edin,

- İşletim sistemini düzenli olarak güncel tutun,

- Loglama/izleme alarmlarını açın,

- Yedekleme planını test edin.

KOBİ’ler, E-Ticaret ve Ajanslar İçin Pratik Güvenlik Kontrol Listesi

Aşağıdaki liste, hızlı bir “neredeyim?” kontrolü için idealdir:

Erişim Kontrolü

- Yönetim portları internete açık mı?

- Yönetim erişimi yalnızca belirli IP’lere mi açık (ip adresinden kısıt)?

- Yetkiler minimum seviyede mi (least privilege)?

Trafik Koruması

- DDoS koruması aktif mi?

- WAF ve rate limit var mı?

- Firewall kural seti düzenli gözden geçiriliyor mu?

Sunucu Sağlığı

- CPU/RAM/bağlantı sayısı izleniyor mu?

- Ani trafik artışlarında alarm var mı?

Uygulama Güvenliği

- Login denemeleri sınırlandırılmış mı?

- Şüpheli bot trafiklerine karşı politika var mı?

İş Sürekliliği

- Yedekleme düzenli mi?

- Geri dönüş senaryosu test edildi mi?

- Kritik sistemlerin SLA hedefi net mi?

Bu yaklaşım, hem teknik ekiplerin hem de pazarlama ekiplerinin riskleri daha net görmesine yardımcı olur.

Makdos ile Bulut Sunucuda Firewall ve DDoS Koruması

Bulut sunucu güvenliği, sadece ürün seçmek değil; doğru mimariyi ve operasyonu yönetmektir. Makdos, KOBİ ve kurumsal markalar için altyapı ve güvenliği birlikte planlar.

Makdos’un operasyonel avantajları:

- 8 yıllık sektör deneyimi ve 25 kişilik profesyonel ekip

- 3 farklı veri merkezinde hizmet ve her biri 20 Gbps uplink bağlantı kapasitesi

- Yaklaşık 35 kabinlik altyapı ölçeği

- Tüm altyapının %100 yerli yazılım CRM ile yönetilmesi

- Türkiye’de mobil uygulama üzerinden hizmet veren ilk hosting firması olması

Bu yaklaşım, özellikle saldırı anında hızlı aksiyon, doğru yönlendirme ve servis sürekliliği açısından kritik değer üretir.

Aşağıdaki içerikler, karar sürecinde işinize yarayabilir:

Bulut Sunucu Nedir ve Neden Önemlidir?

Firewall Nedir ve Neden Her KOBİ İçin Gereklidir?

DDoS Saldırıları: Nedir ve Şirketinizi Nasıl Koruyabilirsiniz?

Hizmet tarafında ise doğru kombinasyon genellikle şunları kapsar:

Hangi Senaryoda Hangi Güvenlik Kombinasyonu Daha Mantıklı?

- KOBİ web sitesi / kurumsal site:

Temel firewall + WAF + temel DDoS koruması genellikle yeterli bir başlangıçtır.

- E-ticaret (kampanya dönemleri, yüksek trafik):

Gelişmiş DDoS koruması + WAF + trafik analizi + hızlı ölçekleme opsiyonu önem kazanır.

- Ajanslar (çoklu müşteri projeleri):

İzolasyon, ayrı politika setleri ve merkezi izleme daha kritik hale gelir.

Ayrıca iş süreçlerinde e posta güvenliği de önemli bir tamamlayıcıdır. Özellikle kurumsal iletişim trafiğinin stabil ve güvenli olması için:

gibi servisleri güvenlik planınızın tamamlayıcı parçası haline getirin.

Sık Yapılan Hatalar: Güvenlik Açığı “Büyük” Başlamaz

Saha deneyiminde en sık karşılaşılan hatalar genelde basittir:

- “Bir kez açtık, kapatmayı unuttuk” denilen yönetim portları

- Herkese açık admin paneli

- Güncellenmeyen eklentiler / uygulamalar

- İzlenmeyen loglar

- Saldırı anında kimin ne yapacağının belli olmaması

Bu hatalar, kötü niyetli aktörlerin en sevdiği fırsatlardır. Çünkü saldırgan, çoğu zaman “sofistike” bir yöntemle değil, ihmal edilmiş bir açıklıktan girer. Bu yüzden güvenlik, düzenli kontrol ve disiplin gerektirir.

Bir diğer kritik konu da şudur: DDoS’u sadece “trafik fazlalığı” sanmak. Oysa bazen saldırı, gerçek kullanıcıları taklit eder ve sunucuyu içeriden yorar. Bu durumda sadece bant genişliği değil, uygulama kaynakları ve işletim sistemi limitleri de etkilenir.

Sonuç: Firewall ve DDoS ile Kesintisiz Hizmet İçin Net Yol Haritası

Bulut sunucu güvenliği; firewall, DDoS koruması, WAF, sistem güvenliği, izleme ve yedeklemenin birlikte planlanmasını gerektirir. Doğru kurgu; saldırılara karşı yalnızca “dayanıklı” değil, aynı zamanda sürdürülebilir ve yönetilebilir bir yapı oluşturur.

Bir sonraki adımınız net olabilir:

- Mevcut durum analizi yapın (açık portlar, IP kısıtları, loglar)

- DDoS korumasını aktif edin ve test edin

- WAF ile web trafiğini filtreleyin

- İzleme/alarmları devreye alın

- Makdos ekibiyle güvenlik mimarinizi birlikte planlayın

Bulut sunucu altyapınızı firewall ve DDoS korumasıyla birlikte kurgulamak için Makdos ekibiyle görüşün. Hızlı kurulum ve sürdürülebilir güvenlik planı için hemen başvurun.