NIST, IPsec’i IP katmanında çalışan yaygın bir güvenlik kontrolü olarak tanımlar. SSL VPN’lerin kurum kaynaklarına güvenli uzaktan erişim sağladığını belirtir. Ayrıca bu iki yaklaşımın farklı ihtiyaçlara cevap vererek birbirini tamamladığını vurgular.

Bugün hibrit çalışma, dış ekip erişimi, saha personeli bağlantısı ve şubeler arası trafik gibi farklı senaryolar vardır. Bu nedenle tek tip bir çözüm çoğu zaman yeterli olmaz. Bazı durumlarda tüm ağı kapsayan bir tünel üzerinden erişim gerekir. Bazı durumlarda ise yalnızca belirli web sistemlerine kontrollü erişim vermek daha doğru olur.

Pazarda bu çözüm hâlâ SSL-VPN adıyla anılsa da, modern şifreli oturumlar TLS temeline dayanır. Güncel IETF tavsiyeleri de eski SSL sürümlerinin kullanılmaması gerektiğini açıkça belirtir.

Bu rehberde IPSec VPN ile SSL-VPN arasındaki farkları ayrıntılı şekilde ele alacağız. Ayrıca çalışma mantığını ve kimlik doğrulama seçeneklerini açıklayacağız. Bunun yanında performans ve operasyonel etkileri de ele alacağız. Ayrıca KOBİ’ler için seçim kriterlerini ve Makdos’un bu alandaki çözüm yaklaşımını net biçimde ele alacağız.

IPSec VPN ve SSL-VPN nedir?

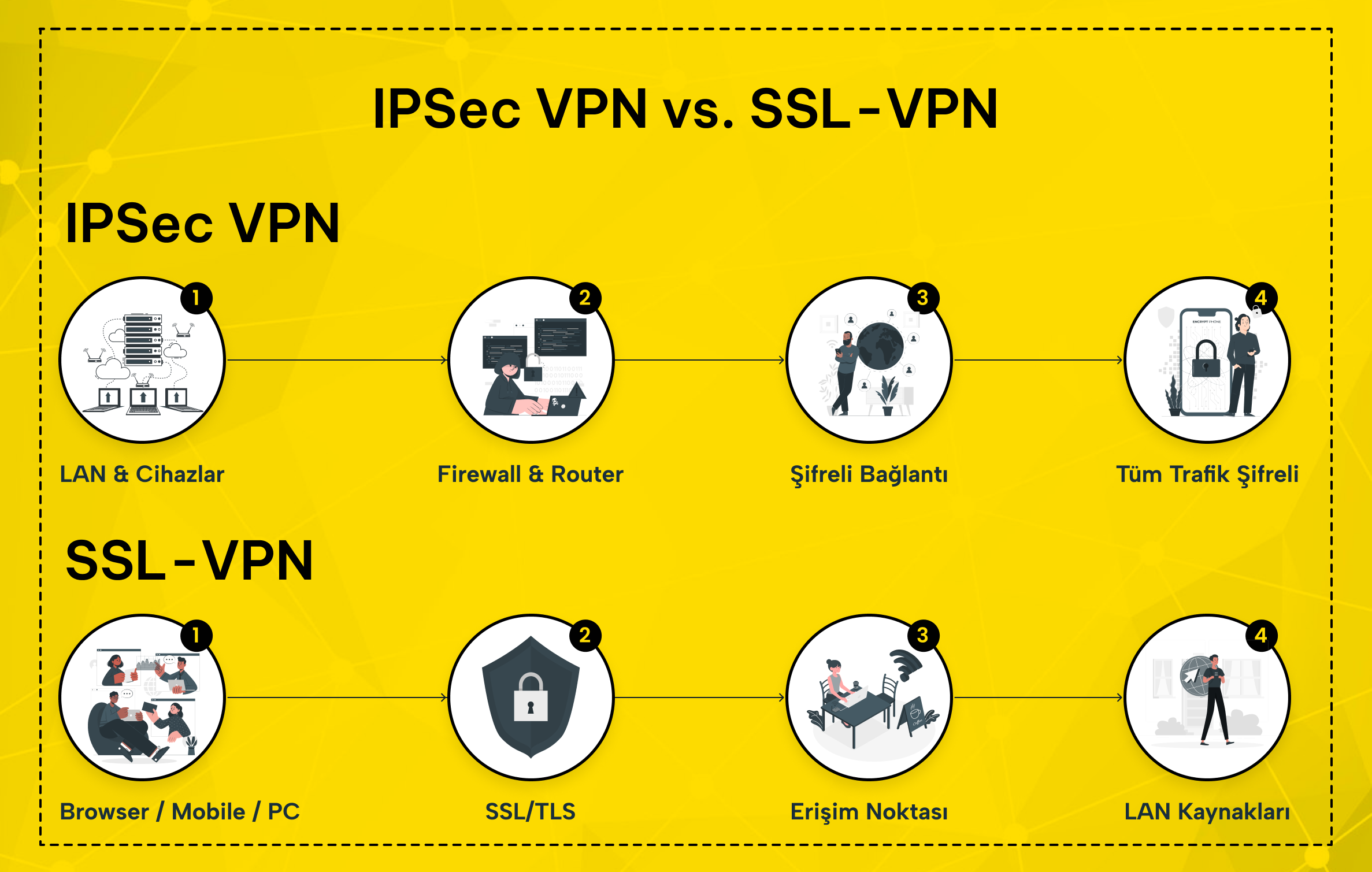

IPSec VPN, IP katmanında çalışır. İki uç nokta ya da iki ağ arasında güvenli iletişim kurulmasını sağlayan bir standartlar bütünüdür.

NIST’e göre IPsec; gizlilik, bütünlük, tekrar saldırılarına karşı koruma ve erişim denetimi sağlayabilir. Bu yüzden yalnızca uygulama verisini değil, paketlerde yer alan bazı IP bilgisini de koruyabilir. Özellikle gateway-to-gateway mimarilerde iki ofis arasında güvenli trafik taşıma konusunda çok güçlüdür.

SSL-VPN ise temel olarak kurum kaynaklarına güvenli uzaktan erişim vermek için kullanılan, tarayıcı merkezli bir modeldir. NIST, kullanıcıların SSL VPN cihazına web tarayıcısı üzerinden bağlandığını belirtir. Trafiğin SSL/TLS ile şifrelendiğini belirtir.

Ayrıca bu çözümün web sistemlerine, istemci-sunucu sistemlerine ve iç ağ kaynaklarına erişim sunabildiğini ifade eder. Aynı rehber, SSL-VPN’in IPsec’in yerine geçmek için tasarlanmadığını belirtir. Bunun yerine, farklı mimari yapıları ve iş ihtiyaçlarını karşılamak için konumlandığını söyler.

İki yerel ağ arasında sürekli ve güvenli bağlantı için ilk tercih çoğu zaman IPSec VPN’dir. Eğer amaç uzaktaki çalışanı ya da dış tedarikçiyi sisteme almaksa, erişimin kapsamı önemlidir. Sadece belirli uygulamalara kontrollü erişim verilecekse SSL-VPN daha uygun olabilir. Şube senaryolarını detaylı anlattığımız “IPSec VPN ile Güvenli Uzak Ofis Bağlantısı” içeriği de bu görüşü destekler.

IPSec VPN ve SSL-VPN nasıl çalışır?

IPSec tarafında mantık, iki uç arasında güvenlik birlikleri kurmak ve trafiği politika bazlı korumaktır. NIST’in IPsec rehberi, IKE’nin IPsec ayarlarını müzakere etmek ve tarafların birbirini doğrulaması için kullanıldığını açıklar.

Gateway-to-gateway modelde iki ağ geçidi arasında IPsec bağlantısı kurulur. Ağlar arasındaki trafik de otomatik olarak bu tünel üzerinden iletilir. Bu model son kullanıcıya çoğu zaman görünmezdir.

IPSec’in teknik açıdan en kritik ayrımlarından biri tünel modu ve transport mode farkıdır. NIST’e göre ESP tunnel mode, yeni bir dış IP başlığı oluşturur. Bu yapı özellikle gateway-to-gateway, uzaktan erişim ve NAT üzerinden geçmesi gereken senaryolarda kullanılır.

Transport mode daha az ek yük oluşturur. Ancak NAT ile uyumlu değildir. Bu yüzden daha çok host-to-host bağlantılarda veya NAT bulunmayan iç ağ senaryolarında tercih edilir.

Kurumlar, IPsec tünellerini çoğunlukla firewall veya router üzerindeki iki ağ geçidi arasında sonlandırır. Böylece merkez ofis ile şube ofis arasındaki veri akışı sürekli olarak korunur.

Remote access IPsec tasarımında tablo biraz değişir. Kullanıcı internette gerçek IP adresiyle görünür. Kurum ağına geçtiğinde ise istemciye kurumsal adres havuzundan ek olarak sanal bir IP adresi atanabilir.

NIST, bu modelde istemcinin dış pakette kendi gerçek adresini kullandığını belirtir. İç pakette ise kurumun adres alanından aldığı sanal adresin kullanıldığını ifade eder. Bu ayrım, IP adresinin internet tarafındaki görünümü ile kurum içindeki yönlendirme mantığını birbirinden ayırır.

Böylece yerel ağ kaynaklarına erişim daha kontrollü hale gelir. Başarılı bir ipsec bağlantısı için NAT, istemci uyumu, adres havuzu ve güvenlik politikası birlikte düşünülmelidir.

SSL-VPN tarafında ise iki temel yaklaşım vardır: portal ve tunnel. NIST’e göre SSL portal VPN, kullanıcıyı standart bir SSL bağlantısı üzerinden portal sayfasına yönlendirir. Bu sayfa üzerinden birden fazla servise erişim sağlanabilir. SSL tunnel VPN daha geniş uygulama erişimi sağlar.

Ancak geleneksel tanımda, bunun için tarayıcının aktif içerik veya yardımcı bir bileşen çalıştırabilmesi gerekir. Portal yaklaşımı daha hafif ve erişilebilir, tunnel yaklaşımı ise daha kapsamlıdır.

SSL-VPN’in önemli avantajlarından biri, erişimi uygulama bazında kontrollü verebilmesidir. Ayrıca bazı ürünler cihaz güvenliği kontrolleri de sunar. Bu aşamada cihazın güncel olup olmadığı, güvenlik yazılımı bulunup bulunmadığı ve güvenilmeyen bir ağdan bağlanıp bağlanmadığı incelenir.

Bu değerlendirme, erişim kararının daha güvenli verilmesini sağlar. Sonuca göre erişim seviyesi düşürülebilir. NIST, bu tip kontrollerin oturum başlamadan önce ve oturum sırasında yeniden kontrol edilebildiğini belirtir. Bu özellik, özellikle BYOD ve dış lokasyondan erişimde veri güvenliğini artırır.

Hızlı karar özeti

- Şubeler veya iki ofis arasında sürekli bağlantı: Öncelikli aday genellikle IPSec VPN

- Sadece web tabanlı uygulamalara kontrollü uzaktan erişim: Öncelikli aday genellikle SSL portal VPN

- Yönetilen kurumsal cihazlarla geniş kurumsal erişim: IPSec remote access mantıklı olabilir

- Kişisel cihaz, dış tedarikçi veya dönemsel kullanıcı erişimi: SSL-VPN daha düşük operasyon yükü sunabilir

- NAT, çoklu internet çıkışı ve tam ağ görünürlüğü gereken tasarımlar: IPsec tarafında özellikle tünel modu dikkatle planlanmalıdır.

IPSec VPN ile SSL-VPN arasındaki temel farklar

En temel fark erişim kapsamıdır. IPSec VPN, ağ seviyesinde çalışır. Bu sayede uygulamaları tek tek değiştirmeye gerek kalmadan iki uç arasında daha geniş bir koruma katmanı sunar. SSL-VPN ise çoğu senaryoda daha seçici, daha granüler ve kaynak bazlı erişim vermeye uygundur.

NIST’in incelemesine göre IPsec, ağlar arasındaki tüm iletişimi koruma konusunda güçlüdür. SSL ise tarayıcı desteği ve daha ayrıntılı erişim kontrolü açısından avantaj sağlar.

İkinci fark istemci ve operasyon tarafındadır. Gateway-to-gateway IPSec çoğu zaman son kullanıcıya görünmez. Ancak remote access ve host-to-host tasarımlarda istemci kurulumu, politika dağıtımı ve uyumluluk yönetimi gerekir.

NIST, IPsec istemcilerinin dağıtımı ve yönetiminin özellikle teknik olmayan kullanıcılar için zorlaşabileceğini söyler. SSL-VPN ise standart tarayıcı üzerinden erişim sağlayabildiği için bazı senaryolarda daha hızlı devreye alınır.

Üçüncü fark güvenlik modelidir. IPSec VPN çoğu zaman kullanıcıyı doğrudan ağa dahil etme yaklaşımına yakındır. SSL-VPN ise kullanıcıya yalnızca belirli uygulamalar için erişim verme mantığına daha uygundur. Elbette modern ürünlerde bu ayrım sert çizgilerle ayrılmaz; ama mimari sonuçları önemlidir.

Daha geniş ağ erişimi daha fazla görünürlük ve daha dikkatli segmentasyon ister. Daha dar uygulama erişimi ise daha düşük yatay hareket alanı sağlayabilir. Bu, teknik kaynakların tasarımdan çıkan bir yorumudur.

Dördüncü fark performans ve kullanıcı deneyimidir. Geniş ve sürekli çalışan ağ yapılarında IPSec VPN çoğu zaman en doğal çözümdür. Web uygulamaları, yönetim portalları ve sınırlı kaynak erişiminde ise SSL-VPN daha pratik olabilir.

Burada doğru karar, “hangisi teoride daha hızlı?” sorusuna bakılarak verilmez. Asıl belirleyici olan; kaç kullanıcının, hangi cihazlarla, hangi uygulamalara, ne kadar süreyle ve hangi güvenlik politikasıyla erişeceğidir. NIST’in kendi rehberleri de iki teknolojiyi rakip değil, tamamlayıcı olarak konumlandırır.

Hangi kullanım alanında hangisi daha uygun?

Şube ve ofis bağlantıları

Sürekli şube trafiğinde IPSec VPN çoğu zaman daha doğru çözümdür. Çünkü bu tür yapılarda kalıcı ve güvenli ağ bağlantısı önceliklidir. NIST, gateway-to-gateway mimarinin iki ağ arasındaki iletişimi koruduğunu belirtir.

Ayrıca bu yapının şube ofis ile merkez ofis bağlantılarında yaygın kullanıldığını belirtir. Kullanıcı tarafında ise genellikle fark edilmeden çalıştığını ifade eder. Sürekli çalışan kurumsal servislerde IPsec çoğu zaman daha uygundur. Çünkü bu tür yapılarda kesintisiz ve güvenli ağ iletişimi kritik önem taşır.

Uzaktan çalışan personel

Yönetilen şirket cihazı kullanan ve tam erişim gereken personel için remote access IPSec uygundur. Çünkü bu yapı, yönetilen cihazlarda daha geniş ve kontrollü erişim sağlamaya uygundur. Sınırlı uygulama erişiminde SSL-VPN çoğu zaman daha pratik bir çözümdür. Özellikle portal tipi erişim, çok sayıda farklı cihazdan bağlanan kullanıcılar için daha kolay onboarding sağlar.

Tedarikçi, ajans ve dönemsel dış ekip erişimi

Kısa süreli veya rol bazlı erişim gereken dış ekiplerde SSL-VPN çoğu zaman daha güvenli yönetilir. Çünkü tüm yerel ağ yerine sadece ihtiyaç duyulan uygulamaları açmak daha kolaydır. Bu da fazla yetki verme riskini düşürür.

Uzaktan erişimi daha geniş güvenlik çerçevesinde ele almak için bu yazı iyi bir tamamlayıcıdır. Çünkü konuya yalnızca erişim tarafından değil, genel güvenlik yaklaşımı açısından da bakmayı sağlar.

Sadece web uygulaması erişimi

Web tabanlı sistemler için SSL portal VPN genellikle en yalın çözümdür. Kullanıcı tarayıcı ile giriş yapar, kimlik doğrulama tamamlanır, sonra sadece yetkili olduğu uygulamaları görür.

Eğer ihtiyaç tam ağ erişimi değilse, öncelik erişimin kapsamını doğru belirlemektir. Amaç belirli bir iş akışına kontrollü geçiş sağlamaksa, SSL-VPN daha uygun olabilir. Bu yaklaşım çoğu zaman daha az operasyon yükü yaratır.

KOBİ’yseniz nereden başlamalısınız?

KOBİ’lerde yanlış VPN tercihi çoğu zaman teknoloji eksikliğinden değil, ihtiyaç tanımının belirsizliğinden çıkar.

Önce şu dört soruya cevap verin: Kim bağlanacak? Hangi kaynağa bağlanacak? Ne kadar sıklıkla bağlanacak? Kendi cihazını mı, şirket cihazını mı kullanacak?

Eğer cevap “şubeler birbirine sürekli bağlanacak” ise IPSec VPN ile başlamak daha mantıklıdır. Birkaç web uygulaması için SSL-VPN ile başlamak çoğu zaman daha mantıklıdır. Bu yaklaşım çoğu zaman daha hızlı sonuç verir.

KOBİ’ler için ikinci kritik nokta güvenlik katmanlarıdır. VPN tek başına bütün güvenlik problemlerini çözmez. VPN’lerin riski azalttığını ancak tamamen ortadan kaldıramadığını vurgular.

Ayrıca ek bileşenler ve servisler nedeniyle erişilebilirlik üzerinde baskı oluşturabileceğini belirtir. Ek güvenlik katmanları olmadan VPN sadece şifreli bir geçiştir. Asıl güvenlik için bu bağlantının arkasındaki yapının da korunması gerekir.

Bu noktada “Firewall Nedir ve Neden Her KOBİ İçin Gereklidir?” ve “DDoS Saldırıları: Nedir ve Şirketinizi Nasıl Koruyabilirsiniz?” içerikleride karar sürecini destekler. Çünkü konuya yalnızca VPN seçimi değil, genel güvenlik yaklaşımı açısından da bakmayı sağlar.

Üçüncü nokta kullanıcı deneyimidir. Küçük teknik ekiplerde istemci yönetimi ve sorun giderme zaman alıcı olabilir. Bu süreçler özellikle sınırlı ekiplerde ciddi operasyon yükü oluşturur.

Bu nedenle erişimin kapsamı uygunsa SSL-VPN ile başlamak operasyonel olarak daha rahat olabilir. Bu tür yapılarda sınırlı erişim değil, tam ağ davranışı gerekir. Bu tür senaryolarda IPsec daha doğru bir temel sunar.

Yaygın hatalar, riskler ve dikkat edilmesi gerekenler

En sık hatalardan biri split tunneling kararını kolaylık uğruna vermektir. NIST, SSL VPN tarafında split tunneling’in bant genişliği açısından verim verdiğini belirtir. Ancak istemci ele geçirilirse, saldırganın bu yolu kullanarak iç ağa ulaştığını da vurgular.

IPsec rehberi ise güvenlik komplikasyonları ve riskleri nedeniyle split tunneling’in güçlü biçimde caydırıldığını belirtir. Yani performans rahatlığı ile risk seviyesi birlikte ele alınmalıdır.

Split tunneling, varsayılan değil; risk analiziyle verilmiş istisna kararı olmalıdır. Özellikle halka açık Wi‑Fi, kişisel cihaz ve yönetilmeyen uç nokta kullanılan yapılarda risk hızla büyür.

İkinci hata, “SSL-VPN” adını görüp bunun otomatik olarak modern ve güvenli olduğunu varsaymaktır. Adlandırma tarihsel nedenlerle aynı kalmış olabilir. Asıl önemli olan, cihazın hangi TLS sürümlerini, hangi şifreleme takımlarını ve hangi kimlik doğrulama modelini kullandığıdır.

IETF, SSLv2 ve SSLv3 ile bağlantı kurulmasına izin verilmemesi gerektiğini açıkça belirtir. Modern yapılarda temel çizgi TLS 1.2 olmalı, mümkünse TLS 1.3 tercih edilmelidir.

Üçüncü hata, MFA ve cihaz duruşu kontrollerini atlamaktır. NIST’in SSL-VPN rehberi, hassas kaynaklar için iki faktörlü kimlik doğrulama kullanılmasını önerir. Ayrıca cihazın güvenlik politikasına uygun olup olmadığının kontrol edilmesini de tavsiye eder.

NIST, IPsec uzaktan erişim kurallarında iki faktörlü kimlik doğrulama veya güçlü parola şartının açıkça tanımlanmasını ister. Özellikle finans, yönetim paneli, e-posta ve kritik sunucu erişiminde bu kontroller opsiyon değil, temel gereksinimdir.

Dördüncü hata, VPN’i ağın geri kalanından bağımsız düşünmektir. Host-to-host IPsec gibi uçtan uca koruma sağlayan tasarımlar, trafiği daha kapsamlı biçimde şifreler. Bu da bazı ağ içi güvenlik cihazlarının trafiği görmesini ve analiz etmesini zorlaştırabilir.

Bu yüzden görünürlük, loglama, IDS/IPS yerleşimi ve segmentasyon birlikte tasarlanmalıdır. “Firewall, WAF, IPS: Farkları ve Hangisine İhtiyacınız Var?” yazımız tam burada faydalı bir tamamlayıcı içerik sunar.

Makdos bu konuda nasıl çözüm sunar?

VPN seçimi çoğu işletmede tek başına bir ürün kararı değildir. Firewall, erişim politikası, DDoS koruma, izleme ve gerektiğinde WAF ile birlikte düşünülmelidir.

Makdos’un Firewall ve Güvenlik Hizmeti sayfası da bu yaklaşımı destekler. Sayfa, entegre güvenlik katmanlarını, yetkili SSL-VPN erişimini ve IPsec ile ofis ağı entegrasyonunu açıkça ortaya koyar. Bu yaklaşım, VPN’i izole bir özellik değil, katmanlı güvenlik mimarisinin parçası olarak konumlandırır.

Bu ne anlama gelir? Şube bağlantısı kurmak isteyen bir işletme, Makdos’un firewall ve güvenlik altyapısı üzerinden IPsec tünelini planlayabilir. Böylece ofisler arasında güvenli erişim kurmak mümkün hale gelir. Sınırlı uzaktan erişim ihtiyaçlarında daha kontrollü bir model gerekir.

Bu durumda SSL-VPN tarafı daha uygun bir tercih olabilir. Aynı güvenlik çatısı altında kural yönetimi, IP bazlı erişim ve gerçek zamanlı trafik analizi sağlanabilir. Ayrıca yetkisiz bağlantıların kapatılması gibi önemli avantajlar da elde edilir.

Özellikle kendi içinde büyük bir ağ güvenliği ekibi olmayan KOBİ’ler için bu yaklaşım operasyon yükünü azaltır. Makdos’un yönetilen firewall içeriği de benzer bir yaklaşım sunar. Sayfada, işletmeye özel güvenlik mimarisinin planlandığı ve 7/24 izleme ile destek katmanlarının sağlandığı belirtilir.

Bu yüzden kararınızı yalnızca “IPSec VPN mi, SSL-VPN mi?” sorusuna göre vermemelisiniz. Asıl ele alınması gereken konu, hangi erişim modelinin hangi güvenlik hizmetleriyle birlikte çalışacağıdır.

Sonuç

IPSec VPN ile SSL-VPN arasında seçim yaparken tek bir “kazanan” aramak doğru yaklaşım değildir. Şube bağlantıları, sürekli ağ trafiği ve tam ağ davranışı gereken yapılarda ihtiyaç daha geniştir. Bu tür senaryolarda IPSec VPN daha güçlü bir temel sunar.

Web odaklı, kullanıcı bazlı ve dar yetkili uzaktan erişimlerde ihtiyaç daha sınırlıdır. Hızlı devreye alma da önemliyse, SSL-VPN daha esnek bir seçenek olabilir. Doğru mimari tek bir ölçüte göre seçilmemelidir. Kullanıcı tipi, cihaz yönetimi, uygulama kapsamı, kimlik doğrulama seviyesi, log ihtiyacı ve mevcut firewall katmanı birlikte düşünülmelidir.

İşiniz için hangi modelin daha doğru olduğundan emin değilseniz, önce erişim senaryolarınızı sınıflandırın. Ardından bu senaryoları firewall, segmentasyon ve MFA ile birlikte değerlendirin.

Makdos’un firewall ve güvenlik altyapısı bu iki yaklaşımı da tek çatı altında planlamaya yardımcı olur. Bu tür ihtiyaçlarda ilk adım, mevcut yapıyı net biçimde analiz etmektir. Ancak bu değerlendirmeden sonra doğru mimari kararı verilebilir. Ardından size en uygun IPSec VPN veya SSL-VPN mimarisini birlikte belirlemek en sağlıklı sonraki adım olur.