Günümüzde web siteleri ve kurum ağları, yalnızca “dışarıdan erişimi kapatmak” ile korunmuyor. Saldırganlar artık farklı yöntemler kullanıyor. Uygulama açıklarını sömürüyor, kimlik bilgilerini çalıyor, bot trafiği oluşturuyor ve çoğu zaman şifreli trafik arkasına gizleniyor. Bu nedenle tek bir ürünün her şeyi çözmesini beklemek gerçekçi değil.

Bu yazının sonunda firewall’ın ağ katmanındaki rolünü ve WAF’in uygulama katmanında nasıl çalıştığını öğreneceksiniz. Ayrıca IPS’in saldırıları gerçek zamanlı nasıl engellediğini göreceksiniz. Böylece altyapınıza uygun en verimli güvenlik kombinasyonunu belirleyin.

Firewall, WAF ve IPS Neden Karıştırılıyor?

“Güvenlik cihazı” denince çoğu işletme tek bir kutu düşünür. Oysa modern siber güvenlik yaklaşımı katmanlıdır. Firewall genellikle ağ sınırında konumlanır ve ağ trafiğini belirli kurallara göre filtreler.

WAF, web sistemlerine gelen HTTP ve HTTPS trafiğini denetler. IPS ise imza ve davranış analizi kullanarak saldırıları tespit eder ve engeller.

Bu karışıklığın temel nedeni şudur: Üçü de bir şekilde gelen trafiği kontrol eder. Ancak kontrol ettikleri şey aynı değildir.

Firewall genellikle IP, port ve protokol düzeyinde karar verir. WAF ise HTTP isteğinin içeriğini inceler. IPS ise veri paketlerinin içeriğini ve akışını analiz ederek anomali veya bilinen saldırı imzalarını tespit etmeye çalışır.

Özellikle KOBİ’lerde “güvenlik duvarını kurduk, tamamdır” yaklaşımı yaygındır. Fakat e-ticaret gibi sürekli açık kalan sistemlerde, tehditlere karşı sadece ağ katmanında savunma yetmeyebilir. Çünkü saldırganlar çoğu zaman doğrudan uygulama mantığını hedefler: giriş ekranları, ödeme sayfaları, API uçları, yönetim panelleri vb.

Firewall Nedir? Güvenlik Duvarı Ne İşe Yarar?

Firewall (güvenlik duvarı), bir ağın giriş-çıkış noktalarında kurallara göre trafiği kontrol eden güvenlik bileşenidir. Temel amacı; istenmeyen bağlantıları engellemek, izin verilen bağlantıları kayıt altına almak ve ağ güvenliğinin temel çizgisini oluşturmaktır.

Örneğin işletmeniz için yönetilebilir bir güvenlik duvarı altyapısı kurmak istiyorsanız doğru bir mimari gerekir. Bu noktada Makdos’un Siber Güvenlik / Firewall hizmeti ile profesyonel destek alabilirsiniz. Böylece süreci daha sağlıklı şekilde yönetirsiniz.

Firewall, ip adresleri ve portlar üzerinden kurallar yazar; aynı zamanda ağın “kim, nereye bağlanabilir?” sorusuna hızlı cevap verir.

Firewall’ın en güçlü olduğu alanlar:

- IP adresleri, portlar ve protokoller bazında erişim kontrolü

- Yetkisiz servislerin dışarı açılmasını engelleme

- Ağ segmentasyonu (ör. muhasebe ağı ile misafir Wi‑Fi’yi ayırma)

- Basit DDoS ve tarama girişimlerini sınırlama (kural setine bağlı)

Firewall Nasıl Çalışır?

Firewall çoğu senaryoda “allow/deny” kurallarıyla çalışır. Örneğin sadece 443 (HTTPS) portuna izin verin. Diğer tüm portları kapalı tutun.

Yeni nesil firewall (NGFW) çözümleri yalnızca trafik filtrelemekle kalmaz. Bu çözümler yalnızca trafiği kontrol etmekle kalmaz. Uygulama tanıma, kullanıcı farkındalığı, temel IPS/IDS özellikleri ve URL filtreleme gibi ek yetenekler de sunar.

Burada kritik nokta şu: Firewall “web isteğinin içinde ne var?” sorusunu her zaman detaylı cevaplamaz. Örneğin bir saldırgan 443 portu üzerinden, yani HTTPS trafiği içinde kötü niyetli bir payload gönderebilir. Klasik bir firewall ise bu isteği sadece “izinli port” olarak görüp engelleyip engellememek arasında kalabilir. Bu noktada WAF ve IPS devreye girer.

Firewall Hangi Saldırılarda Yetersiz Kalır?

Firewall; ağ seviyesinde güvenlik sağlar, ancak uygulama mantığına dönük saldırılara tek başına yeterli olmayabilir:

- SQL Injection, XSS gibi uygulama açıklarını hedefleyen saldırılar

- Bot trafiği ve credential stuffing (şifre deneme) gibi davranışsal saldırılar

- Uygulama katmanındaki (Layer 7) kötü niyetli istekler

Firewall kural seti yanlış yazılırsa, “koruyor” gibi görünürken kritik servisleri dışarıya açık bırakabilir. Bu nedenle sadece kurulum değil, düzenli kural ve log denetimi de önemlidir.

WAF Nedir? Web Uygulama Güvenlik Duvarı Ne Yapar?

WAF (Web Application Firewall), web sistemlerine gelen HTTP ve HTTPS trafiğini analiz eder. Belirlenen kurallara göre zararlı istekleri tespit eder ve engeller. Kısacası WAF, waf web uygulamalarını korumaya odaklanır.

WAF’in temel farkı; uygulama katmanında çalışmasıdır. Yani bir isteğin URL’sini ve header bilgilerini inceleyebilir. Ayrıca gönderilen veri alanlarını, oturum bilgilerini ve isteğin gövdesini (body) analiz edebilir. Bu sayede firewall’ın “sadece port açık mı?” perspektifinin ötesine geçer.

WAF Hangi Tehditleri Azaltır?

WAF’in tipik olarak devreye girdiği alanlar:

- SQL Injection (SQLi)

- Cross-Site Scripting (XSS)

- Dosya yükleme saldırıları (web shell denemeleri)

- Path traversal ve SSRF benzeri istek manipülasyonları

- Botlar ve kötü niyetli tarayıcılar için oran sınırlama (rate limiting)

Ödeme sayfası, üyelik veya giriş sayfası ve API uç noktaları bulunan web siteleri için ek güvenlik gerekir. WAF bu tür sistemlerde önemli bir koruma sağlar. Bu nedenle iş sürekliliği açısından kritik bir savunma katmanı haline gelir.

Bu tür uygulamalar çoğunlukla sanal sunucular üzerinde çalışır. Altyapınızı daha esnek yönetmek için Makdos’un Sanal Sunucu Kiralama seçeneklerine bakabilirsiniz.

WAF Nerede Konumlanır?

WAF genellikle “reverse proxy” yaklaşımıyla web sunucusunun önünde konumlanır. Bu sayede uygulamaya ulaşmadan önce trafik temizlenir. Bazı senaryolarda CDN katmanıyla birlikte çalışır; bazılarında ise sunucu üzerinde agent/modül yaklaşımı bulunur.

WAF’i konumlandırırken şu soruları sormak gerekir:

- Trafik şifreli mi? (TLS terminasyonu nerede yapılacak?)

- Trafiği hangi noktada göreceğiz ve loglayacağız?

- Uygulama değişiklikleri sık mı? Kural seti nasıl güncellenecek?

WAF’in Zayıf Noktaları Var mı?

Evet. WAF “sihirli bir kalkan” değildir. Yanlış ayarlarda:

- Yanlış pozitif üreterek gerçek kullanıcıyı engelleyebilir.

- Çok gevşek ayarlanırsa saldırıları kaçırabilir.

- Uygulama çok özel iş kurallarına sahipse, kural özelleştirmesi gerekir.

Bu nedenle web uygulama güvenlik duvarı kullanırken doğru kurallar belirlemek gerekir. Aynı zamanda bu kuralların iş sürekliliğini etkilememesi için dikkatli bir test yaklaşımı uygulanmalıdır.

Dış referans için OWASP kaynakları, WAF’in hangi riskleri hedeflediğine dair iyi bir çerçeve sunar.

WAF’i önce izleme modunda çalıştırın, sonra kademeli olarak bloklamaya geçin.

IPS Nedir? Saldırı Önleme Sistemi Nasıl Çalışır?

IPS (Intrusion Prevention System), ağ trafiğini izleyerek saldırıları tespit eden ve inline çalışıyorsa anlık olarak engelleyebilen sistemdir. Birçok kişi IPS’i IDS ile karıştırır. IDS (Intrusion Detection System) tespit eder ve alarm üretir; IPS ise tespit ettiği saldırıyı durdurmayı da hedefler.

IPS Ne Tür Analiz Yapabilir?

IPS çözümleri genellikle iki yaklaşımı birlikte kullanır:

- İmza tabanlı analiz: Bilinen saldırı kalıplarını yakalar.

- Anomali/davranış analizi: Normal dışı trafik örüntülerini işaretler.

Örneğin bir istemci kısa sürede çok sayıda farklı endpoint’e istek gönderiyorsa bu durum şüpheli kabul edilebilir. Benzer şekilde protokol davranışı anormalse IPS bunu tespit eder. Ardından bu durumu olası bir saldırı olarak ele alabilir. Bu yaklaşım, kötü amaçlı yazılımların ağ üzerinde yayılma denemeleri veya tarama faaliyetleri gibi durumlarda önemlidir.

IPS’in Konumlandırması Neden Önemli?

IPS çoğu senaryoda ağ üzerinde “inline” konumlanır. Bu, trafiğin IPS üzerinden geçtiği ve gerektiğinde bloklandığı anlamına gelir. Ancak inline çalışmanın bir bedeli vardır: Yanlış ayar performansı etkileyebilir veya yanlış pozitiflerde kritik trafiği kesebilir.

Bu yüzden IPS planlarken:

- Kritik servislerin (ERP, ödeme, CRM) trafiği ayrı segmentlerde yönetilmeli

- Kural seti aşamalı devreye alınmalı

- Performans ve gecikme etkisi ölçülmeli

IPS tek başına tüm saldırıları durdurmaz. Uygulama tarafındaki zafiyetler devam ediyorsa, saldırgan farklı yollarla sistemi zorlamaya devam eder. Katmanlı yaklaşım kritik bir güvenlik önlemidir.

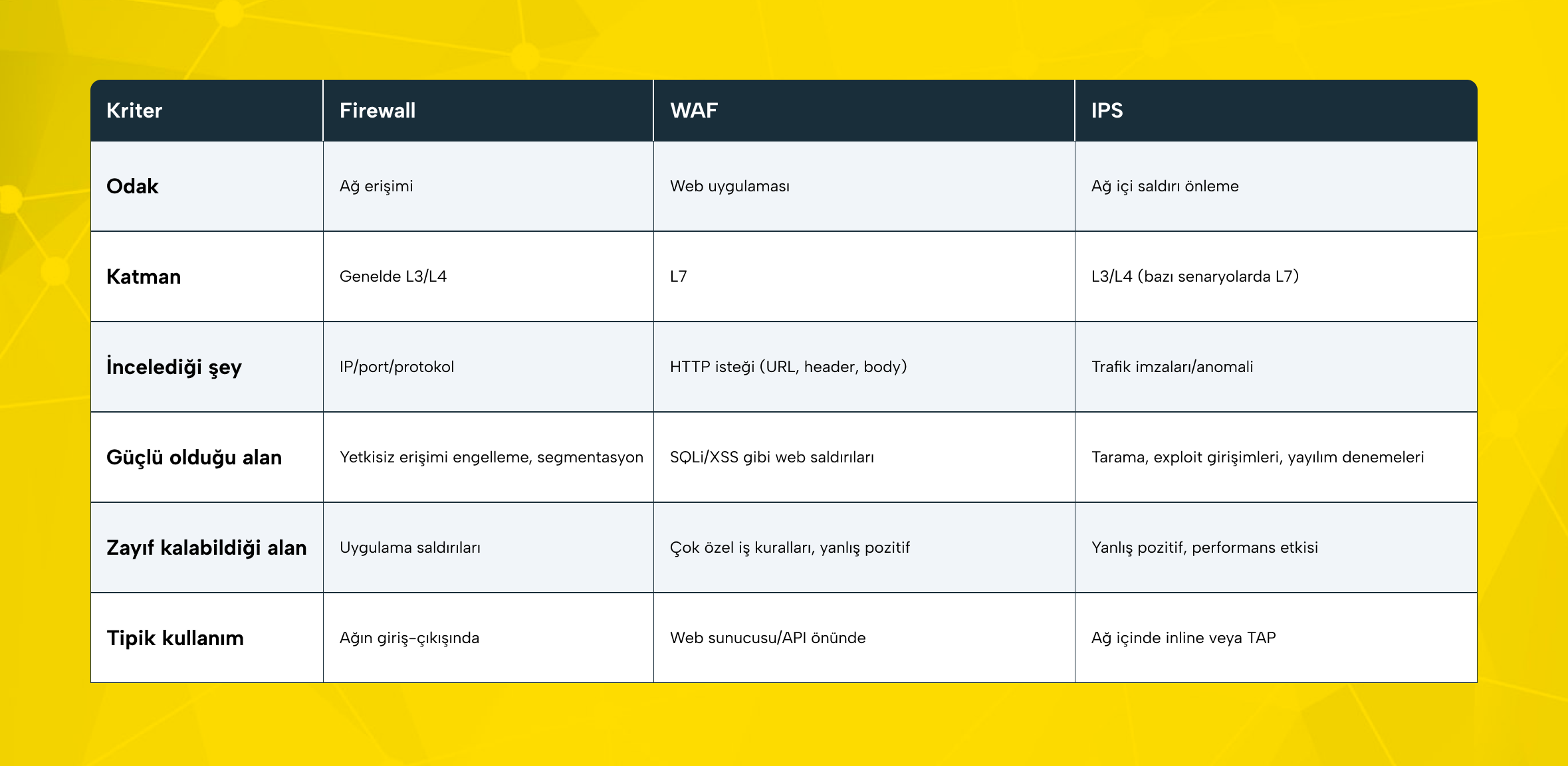

Firewall vs WAF vs IPS: Farklar

Aşağıdaki tablo, pratik karar vermeyi kolaylaştırmak için üç teknolojinin öne çıkan farklarını özetler:

Hangi Senaryoda Hangisine İhtiyacınız Var?

İhtiyaç seçimi “en pahalı olan en iyidir” şeklinde yapılmamalı. Doğru yaklaşım; varlıklarınızı, risk iştahınızı ve operasyonel kapasitenizi değerlendirmektir. Aşağıdaki senaryolar, hızlı bir başlangıç için yol gösterir.

KOBİ’ler İçin Pratik Seçim Rehberi

KOBİ’lerin çoğunda sınırlı IT kaynağı vardır. Bu nedenle “minimum sürdürülebilir güvenlik” hedeflenmelidir:

- Mutlaka: Firewall (ağ sınırı ve temel erişim kontrolü)

- Eğer web siteniz müşteri verisi alıyorsa: WAF

- Eğer içeride kritik sistemler varsa veya uzaktan erişim yoğun ise: IPS

Bu kombinasyon, güvenlik önlemlerini dengeli tutarken yönetim yükünü de kontrol altında tutar.

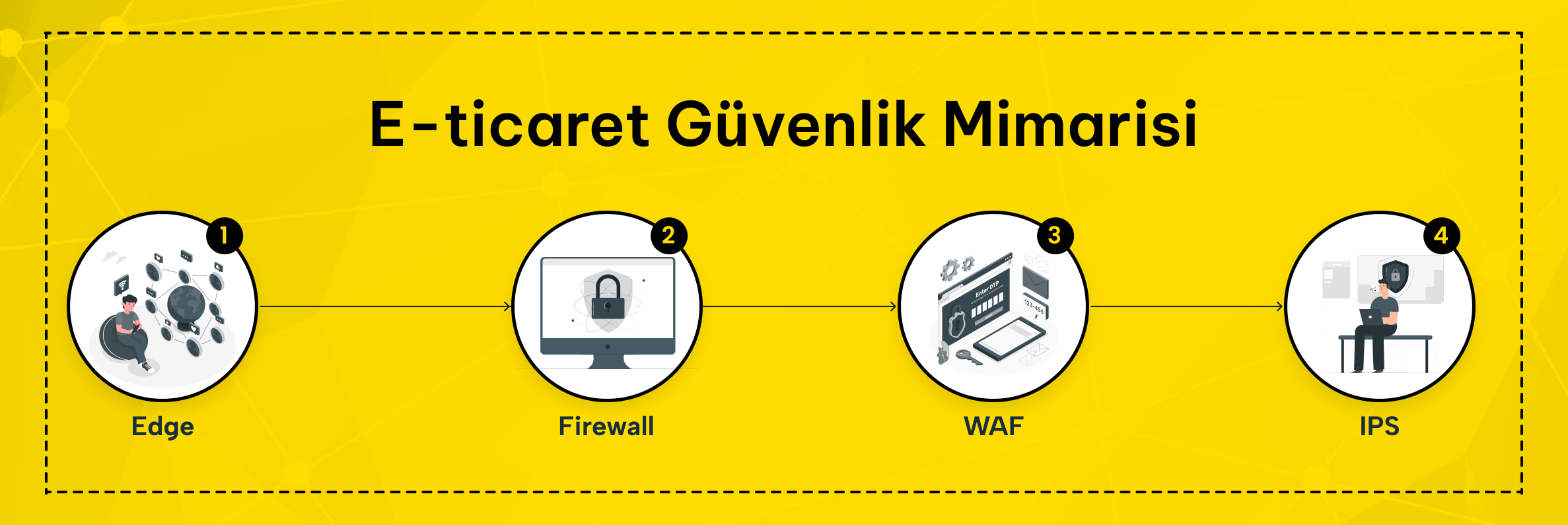

E‑Ticaret Firmaları İçin Önerilen Kombinasyon

E-ticaret siteleri sürekli erişilebilir olmalıdır. Ayrıca ödeme işlemleri ve kullanıcı verileri nedeniyle daha yüksek güvenlik riski taşırlar. Bu nedenle önerilen yaklaşım genellikle:

- Firewall: Ağın temel koruması ve segmentasyon

- WAF: Web uygulaması ve API koruması (özellikle login, sepet, ödeme)

- IPS: İç ağda lateral movement (yatay yayılım) ve exploit denemelerini azaltmak

Ayrıca bot trafiği, scraping ve login denemeleri için WAF üzerinde oran sınırlama ve bot politikaları değerlidir.

Ajanslar ve Kurumsal Markalar İçin Ölçeklenebilir Model

Ajanslar çoklu müşteri web siteleri yönetebilir. Kurumsal markalar ise daha geniş saldırı yüzeyine sahiptir. Bu iki segmentte hedef, “standardizasyon + görünürlük” olmalıdır:

- Merkezi kural yönetimi

- Logların tek noktada toplanması

- Değişikliklerin (release) güvenlik kurallarıyla uyumlu ilerlemesi.

Bu yaklaşım, saldırı sonrası incelemede fazla bilgiye ulaşmanızı ve doğru aksiyonları daha hızlı elde etmenizi sağlar.

Katmanlı Güvenlik Mimarisi Nasıl Kurulur?

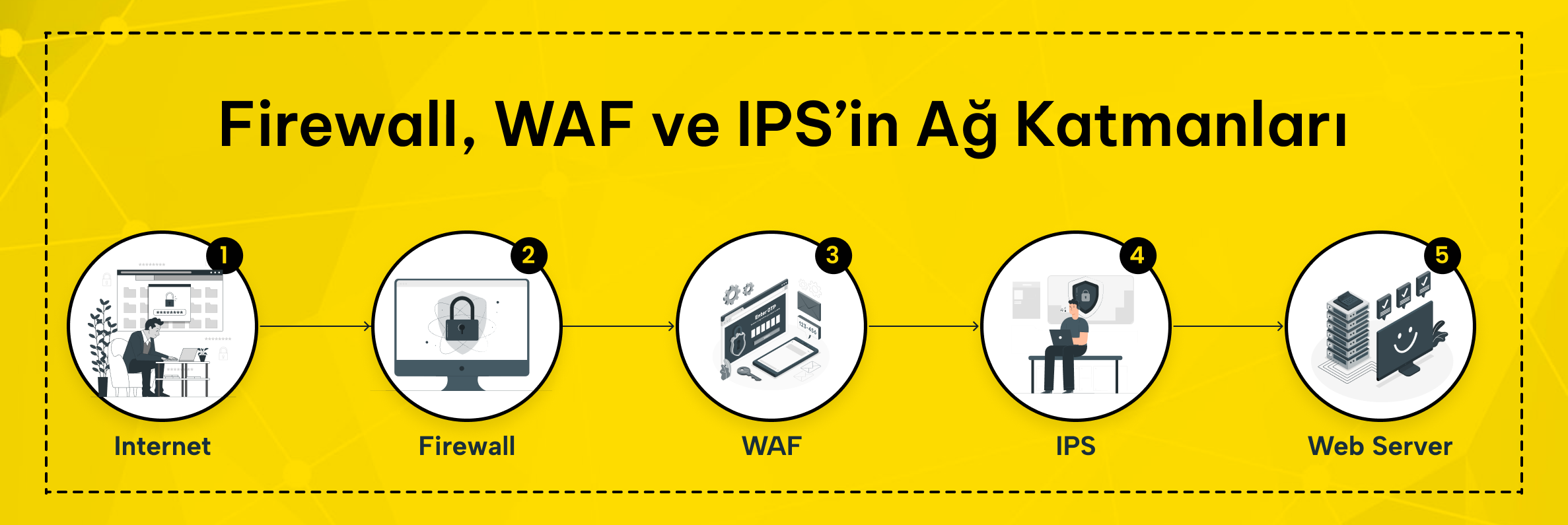

Gerçek hayatta en iyi sonuç, bu teknolojilerin birlikte kullanılmasıyla elde edilir. Ayrıca doğru sırayla kurulmaları da önemlidir. Örnek bir trafik akışı şöyle olabilir:

İnternet → DDoS / Edge katmanı → Firewall → WAF (reverse proxy) → Web sunucusu / API → IPS ile korunan iç ağ segmentleri

Trafiği dönemsel olarak artan projelerde altyapıyı ölçeklemek gerekir. Bu noktada Makdos’un Bulut Sunucu Kiralama hizmeti iyi bir seçenek olabilir.

Teknik Kutu: Konumlandırma ve Hızlı Kontrol Listesi

Katmanlara göre hızlı kontrol listesi:

- Firewall: Sadece gerekli portlar açık mı? Yönetim paneli IP kısıtlı mı?

- WAF: Uygulama katmanında kritik endpoint’ler (login, ödeme, API) için koruma var mı?

- IPS: Veri paketlerinin anomali ve imza kontrolleri aktif mi, yanlış pozitifler izleniyor mu?

- Loglama: Olay kayıtları merkezi mi? Alarm eşikleri belirli mi?

- Güncelleme: Kural setleri ve sistem güncellemeleri planlı mı?

Bu liste, hızlı bir “ilk denetim” sağlar. Ardından altyapınıza uygun daha detaylı bir politika seti oluşturmak gerekir.

Sık Yapılan Hatalar ve “Güvenlik Açıkları”na Davetiye Çıkaran Alışkanlıklar

En iyi ürün bile yanlış kullanılırsa beklentiyi karşılamaz. Sahada en çok görülen hatalar:

- Kural şişmesi: Yıllar içinde biriken firewall/WAF kuralları kimse tarafından sahiplenilmez.

- İstisna bağımlılığı: “Bir çalışmıyor” diye kontrolsüz allow list eklenir.

- Güncelleme eksikliği: Uygulama yamaları ve imza güncellemeleri ertelenir.

- Log izlenmemesi: Alarm üretmeyen sistem, saldırıyı sadece “geç fark ettirir”.

Bu hatalar, doğrudan güvenlik açıklarını büyütür. Özellikle ödeme alan sistemlerde KVKK ve PCI DSS gibi çerçeveler açısından operasyonel risk doğurabilir.

Makdos ile Yönetilebilir Güvenlik: Firewall + WAF + IPS

Doğru teknolojiyi seçmek kadar, onu sürdürülebilir şekilde işletmek de önemlidir. Makdos, hosting altyapısı ve siber güvenlik deneyimini bir araya getirir. Bu sayede işletmeler performans ve güvenlik ihtiyaçlarını birlikte ele alır. Böylece her iki alanı da daha kolay yönetir.

Makdos’un yaklaşımı; sadece bir ürün satmak değil, işletmenin risk profilini anlayıp uygun mimariyi kurgulamaktır. Makdos, 8 yıllık operasyon tecrübesi ve 25 kişilik profesyonel ekibiyle hizmet verir. Altyapısı ise her biri 20 Gbps uplink bağlantıya sahip 3 farklı veri merkezinde konumlanır.

Tüm altyapı, Makdos’un %100 yerli yazılımı olan kendi CRM sistemiyle yönetilir. Ayrıca Makdos, Türkiye’de mobil uygulama üzerinden hizmet sunan ilk hosting firmasıdır.

Aşağıdaki hizmetler, bu yazıda anlattığımız katmanlı modele hızlı geçişi kolaylaştırır:

- Siber Güvenlik / Firewall Hizmeti: Ağ sınırında firewall kurallarıyla korunma

- Sanal Sunucu Kiralama: Uygulama ve WAF mimarisini esnek kurgulamak için

- Bulut Sunucu Kiralama: Trafiği büyüyen projelerde ölçeklenebilir altyapı için

- Fiziksel Sunucu Kiralama: Regülasyon veya performans gereksinimi yüksek projelerde ayrılmış kaynak için

Mevcut sunucunuzun erişim kurallarını gözden geçirip firewall politikanızı sadeleştirin. Web siteniz müşteri verisi işliyorsa WAF kullanın ve IPS ile iç ağı koruyun.

Sonuç: Doğru Kombinasyonla Güvenliğinizi Güçlendirin

Özetle firewall ağın girişini kontrol eder. WAF web uygulamasına gelen istekleri analiz eder. IPS ise ağ içindeki saldırı girişimlerini tespit edip engellemeye odaklanır. Tek bir ürün, tüm riskleri sıfırlamaz.

Ancak doğru kombinasyon, hem iş sürekliliğini artırır hem de siber saldırılardan kaynaklı maliyetleri düşürür.

Bir sonraki adımda mevcut altyapınızın risklerini hızlıca sınıflandırın. Ardından web uygulaması olan sistemlerde WAF kullanın. Kritik iç ağlarda IPS’i devreye alın ve firewall katmanını her durumda standart güvenlik katmanı olarak uygulayın.

İşletmeniz için doğru WAF, firewall ve IPS mimarisini belirlemek önemlidir. Makdos’un yönetilebilir güvenlik hizmetleriyle başlayın. “Sunucunuzu Oluşturun” ve güvenliğinizi katmanlı hale getirin.